Полная версия

Криминологическая кибербезопасность. Теоретические, правовые и технологические основы

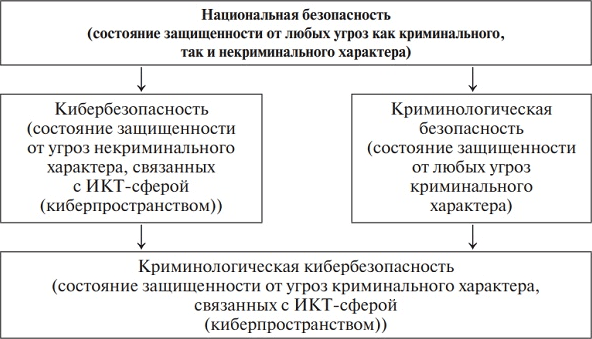

Таким образом, уровни обеспечения национальной безопасности Российской Федерации можно обозначить следующим образом:

Уровни обеспечения безопасности личности, общества и государства

Основываясь на точке зрения В. А. Плешакова относительно теории криминологической безопасности[76], являющейся базовой научной категорией, объединяющей современные криминологические идеи и теоретико-прикладные концепции обеспечения защиты личности, общества и государства от преступности в различных сферах социальной жизнедеятельности, мы полагаем обосновать необходимость отдельного выделения содержащихся в отмеченной теории положений применительно к сфере информационно-коммуникационных технологий.

Представляется, что имеются предпосылки для создания теории криминологической кибербезопасности как научной категории, объединяющей современные криминологические идеи и теоретико-прикладные концепции обеспечения защиты личности, общества и государства от преступности в сфере информационно-коммуникационных технологий. Данный подход обязывает нас к выделению в рамках данной теории самостоятельных объекта и предмета познания, а вернее, с учетом необходимости в формировании и развитии системы криминологической безопасности личности, общества и государства как в отношении традиционных, так и в отношении инновационных преступных посягательств, по два объекта и предмета познания.

1. Так, в качестве первого объекта познания в рамках теории криминологической кибербезопасности следует понимать общественные отношения, которые складываются в процессе деятельности, направленной на обеспечение защиты личности, общества и государства от традиционных преступных посягательств, когда в ограниченной мере задействованы ИКТ-средства и киберсреда.

Соответственно, в качестве предмета рассматриваемой теории относительно первого обозначенного объекта познания подлежат изучению:

– преступность как явление, ее проявления как основная угроза криминологической безопасности, подверженной традиционным преступным посягательствам, содержащим в той или иной мере ИКТ-компонент;

– личность преступника, использующего ИКТ-средства или киберсреду для совершения традиционных криминальных посягательств, как субъект криминальной угрозы;

– в целом традиционные криминогенные факторы как основной источник угроз криминологической кибербезопасности;

– процессы воздействия на традиционные криминальные угрозы, то есть предупреждение, профилактика, предотвращение и пресечение традиционных преступлений, в которых задействованы ИТ-средства;

– выработанные и подлежащие выработке механизмы защиты от традиционных преступных посягательств с ограниченным киберкомпонентом, а именно криминологическая защита объектов преступного посягательства;

– проблемы, связанные с жертвой традиционных преступлений, предполагающих использование ИКТ-средств, то есть виктимологическая профилактика.

2. В качестве же второго объекта познания в рамках теории криминологической кибербезопасности следует понимать общественные отношения, которые складываются в процессе деятельности, направленной на обеспечение защиты личности, общества и государства от инновационных преступных посягательств, реализуемых исключительно киберсредствами и в киберпространстве.

Соответственно, в качестве предмета рассматриваемой теории относительно второго обозначенного объекта познания подлежат изучению:

– преступность как явление, ее проявления как основная угроза криминологической безопасности, подверженной инновационным преступным посягательствам, совершаемым исключительно в киберпространстве;

– личность киберпреступника, использующего ИКТ-средства или киберсреду для совершения инновационных криминальных посягательств, как субъект криминальной угрозы;

– криминогенные киберфакторы как основной источник угроз криминологической кибербезопасности;

– процессы воздействия на инновационные криминальные угрозы, то есть их предупреждение, профилактика, предотвращение и пресечение;

– выработанные и подлежащие выработке механизмы защиты от инновационных преступных посягательств, а именно криминологическая защита объектов преступного посягательства;

– проблемы, связанные с жертвой инновационных преступлений, то есть виктимологическая профилактика.

Исходя из вышеизложенного, следует отметить, что криминологическая кибербезопасность как система представляет собой совокупность информационно-технологических, научно-практических, правовых, организационных, кадровых, этических мер, обеспечиваемых путем задействования различных ресурсов, в числе которых уголовно-правовой, уголовно-правоприменительный, инновационный информационно-технологический, научно-практический, коммерческий, общественный и образовательный ресурсы.

§ 3. Информационно-технологические и правовые средства обеспечения безопасного функционирования информационно-коммуникационных технологий и развития общественных отношений в киберпространстве

Среди составных элементов современной хай-тек-области прежде всего выделяются информационные технологии и телекоммуникации (вычислительная техника, системы хранения данных, программирование, искусственный интеллект, интернет-технологии, беспроводные технологии).

Жизнь современного общества немыслима без использования интернет-ресурсов, а значит, условие для существования человека XXI в. – обеспечивающие возникновение и деятельность киберпространства информационно-телекоммуникационные сети (ИТКС), относящиеся к средствам телекоммуникаций и входящие вместе с компьютерами и программным обеспечением в систему информационных технологий (далее – ИТ).

Процесс информатизации общества породил инновационную информационную инфраструктуру, соответственно, привел к новой форме общественных отношений, принципиально новым реальностям, обеспечиваемым современными ИТ. Что касается средств телекоммуникаций, то к ним относится группа технических, программных и организационных средств для передачи информации в пространстве с помощью их физического представления – сигналов (электрических, оптических, электромагнитных), при этом передача таковых осуществляется посредством электронных, оптико-волоконных, электромагнитных и спутниковых линий связи.

Важность изучения информационных технологий в контексте настоящего исследования обусловлена следующими криминологическими факторами. Обеспечиваемая информационно-технологическими средствами и реализуемая опосредованным способом информационно-телекоммуникационная сеть (сеть «Интернет») как инфраструктура, обладая недостатками организационного, правового и технического плана, в полной мере является объективным условием (детерминантом) инновационной преступности в силу создания трудно контролируемого информационного пространства.

Что касается объективных причин преступности, то применительно к жизни постиндустриального общества можно отметить вызванные в первичной действительности (реальной жизни) трудности в социализации, заключающиеся в сложных межличностных взаимоотношениях и усугубляемые финансовыми затруднениями, которые вызывают к жизни корыстную мотивацию и соблазн решить проблему в киберпространстве, в том числе через незаконное обогащение посредством неправомерного использования возможностей Интернета, нелегального программно-технического оборудования и собственной анонимности.

Согласно п. 7 Доктрины информационной безопасности Российской Федерации «информационные технологии приобрели глобальный трансграничный характер и стали неотъемлемой частью всех сфер деятельности личности, общества и государства. Их эффективное применение является фактором ускорения экономического развития государства и формирования информационного общества»[77].

Понятие «информационная технология» состоит из терминов «информация» (от лат. informatio – «осведомление», «разъяснение», «изложение») и «технология» (от греч. techne – «искусство», «мастерство», «умение» и logos – «знания», «наука»). По выражению основоположника кибернетики и теории искусственного интеллекта Н. Винера, «информация – это обозначение содержания, полученного из внешнего мира в процессе нашего приспособления к нему и приспособления к нему наших чувств»[78].

Учитывая преимущественно криминологическую направленность настоящего исследования, достаточной является краткая характеристика таких компонентов современных ИТ, как средства их обеспечения.

Средствами обеспечения информационных технологий в самом обобщенном смысле являются:

1. Средства интеллектуально-физического и организационно-административного обеспечения ИТ, под которым понимается участие специалистов в разработке, создании и практическом внедрении базовых и прикладных средств обеспечения ИТ (программно-технических, лингвистических, математических), а также технологическое, инфраструктурное, сервисное и финансово-хозяйственное сопровождение информационного производства.

2. Программно-технические средства обеспечения ИТ (компьютеры (электронно-вычислительные машины), программное обеспечение, средства телекоммуникации).

3. Лингвистические средства обеспечения ИТ, к которым относят как естественные, так и искусственные языки (информационно-поисковые, языки программирования, алгоритмизации, манипулирования данными, дискурсивные и др.)

4. Математические средства обеспечения ИТ (модели реализации информационных процессов, принятия решений и др.)

5. Методически-регламентирующие средства обеспечения ИТ, представляющие собой группу методических, организационных, нормативных и технологических документов, в которых содержатся требования к компонентам информационной технологии, призванным обеспечить нормальную деятельность информационного производства, включающую в себя унифицирующие и стандартизирующие нормативы.

6. Правовые средства обеспечения ИТ (в Российской Федерации включают в себя законодательство об информации, информационных технологиях и о защите информации[79], основанное на Конституции Российской Федерации и международных договорах Российской Федерации, федеральные законы, регулирующие общественные отношения в отдельных высокотехнологичных областях, а также государственные программы-концепции)[80]. Общеправовые средства обеспечения ИТ будут рассмотрены ниже отдельно.

В качестве основного компонента средств информационных технологий следует рассмотреть совокупность цифровых алгоритмов, называемую «программа». Именно последняя является центральным элементом всех инновационных процессов, посредством которого аппаратное обеспечение, имеющее преимущественно материальную форму и интегрированное в компьютер, выполняет различные функции.

Особо выделяется системное программное обеспечение (далее – ПО), являющееся совокупностью программ, целью которых является организация вычислительных и управленческих процессов, а также решение задач, ставящихся пользователями. При этом к системному ПО относятся:

– операционные системы (далее – ОС) (например, Unix, MS-DOS, Windows и др.);

– операционные среды и оболочки (например, Norton Commander, Windows 3.x и др.);

– средства, предназначенные для диагностики и контроля аппаратуры (DiskTools, Norton Disk Doctor и др.);

– обслуживающие программы – архиваторы и антивирусы (Aidstest, Kaspersky Anti-Virus, WinRar и др.).

Программу можно представить в виде набора инструкций на машинном языке, хранимого непосредственно в памяти компьютера и загружаемого для выполнения по мере поступления соответствующих команд от пользователя.

Основной характеристикой программы является интерфейс, выступающий в качестве совокупности средств, с использованием которых происходит «общение» пользователя с ней (программой). В современных компьютерах применяются интерактивные интерфейсы.

Учитывая криминологическую направленность данного исследования, особое значение приобретают понятия «вредоносная программа», «вредоносное программное обеспечение» и «компьютерный вирус», что является одной из многочисленных разновидностей программ.

Понятие «вредоносное программное обеспечение» используется при описании той или иной деструктивной программы, устанавливаемой на компьютер или мобильное устройство без согласия пользователей и заключающейся в ухудшении производительности компьютера, извлечении персональных данных пользователя из системы, удалении данных или в ином воздействии на работу устройства. «Лабораторией Касперского» (далее – «ЛК») отмечается существенное расширение рынка вредоносных программ.

Основными типами вредоносных программ (технологический аспект) и их последствий (социальный, криминологический аспекты) являются:

1. Вирусы. Могут заражать множество файлов, распространяются и на другие устройства посредством отправки их электронной почтой или путем переноса на физических носителях типа USB-накопителей или дискет.

«Лабораторией Касперского» приводятся данные такого специализированного учреждения, как Национальный институт стандартов и технологий, согласно которым первым компьютерным вирусом является Brain, написанный в 1986 г. двумя братьями, стремящимися наказать «пиратов», похищающих у компании программное обеспечение. Заражение начиналось с загрузочного сектора дискет, и посредством завирусованных дискет вредоносная программа передавалась на компьютеры других пользователей.

2. Черви. Данным программам, в отличие от вирусов, вмешательство человека не нужно, то есть заражение здесь происходит путем использования уязвимостей сети, к примеру недостатков в почтовых программах, когда черви посредством отправки тысяч своих копий заражают все новые системы, и все это происходит циклически. «ЛК» отмечается буквально «поедание» червями системных ресурсов, что приводит к снижению производительности компьютеров. Кроме того, большинство червей содержит такие вредоносные составляющие, которые позволяют похищать или удалять файлы.

3. Рекламное ПО. Здесь вредоносная программа (adware) автоматически доставляет всплывающие рекламные объявления на веб-страницы. Опасность заключается в возможностях, открывающихся для киберпреступников в целях отслеживания и сбора информации о местонахождении «клиента», истории посещения сайтов и проч. Так как установление adware согласуется с пользователем, такого рода программа является условно вредоносной, идентифицируясь как потенциально нежелательная и по сути мошенническая.

4. Шпионское ПО выполняет свое прямое предназначение в виде слежки за действиями пользователя на компьютере, например, какие сайты посещаются, после чего информация возвращается киберпреступникам.

5. Программы-вымогатели заражают компьютер, шифруют конфиденциальные данные, после чего требуют выкуп за их расшифровку. Что интересно, такие программы способны выдавать себя за правоохранительные органы, обвиняя в якобы противоправных поступках.

«Лаборатория Касперского» приводит случай, датируемый июнем 2015 г., когда в Центр приема жалоб на мошенничество в Интернете при ФБР США поступило обращение пользователей, сообщивших о финансовых потерях на сумму 18 млн долл. США от деятельности вируса-вымогателя CryptoWall.

6. Боты обычно используются в легитимных целях, однако злоумышленниками они также приспособлены для совершения преступлений: боты заставляют компьютер выполнять команды без ведома пользователя. Хакерами могут быть также созданы бот-сети, позволяющие удаленно управлять взломанными компьютерами, похищать конфиденциальную информацию, производить слежку за действиями жертвы, распространять спам либо инициировать DDoS-атаки в Сети.

7. Руткиты дают возможность ИТ-специалистам дистанционно устранять сетевые проблемы, однако и они превращены злоумышленниками в инструмент совершения преступлений. Так, проникнув в компьютер, руткиты позволяют киберпреступникам контролировать устройство, получая конфиденциальные данные или же устанавливая иные вредоносные программы. Интересно, что для обнаружения такого деструктивного кода требуется ручной мониторинг, а также регулярное внесение корректировок в ПО и ОС с целью исключения потенциально зараженных маршрутов.

8. Троянские программы (троянцы) маскируются под легитимные, проявляя себя после скачивания, когда осуществляют внесение изменений в систему, в результате чего происходит вредоносная деятельность при отсутствии согласия жертвы.

9. Баги не являются вредоносным ПО, поскольку это ошибка, сознательно допущенная программистом. Баги в системе обеспечения безопасности выступают в качестве легкого способа для обхода системы защиты и заражения компьютера[81]

Конец ознакомительного фрагмента.

Текст предоставлен ООО «Литрес».

Прочитайте эту книгу целиком, купив полную легальную версию на Литрес.

Безопасно оплатить книгу можно банковской картой Visa, MasterCard, Maestro, со счета мобильного телефона, с платежного терминала, в салоне МТС или Связной, через PayPal, WebMoney, Яндекс.Деньги, QIWI Кошелек, бонусными картами или другим удобным Вам способом.

Примечания

1

См.: Джафарли В. Ф. Криминология кибербезопасности: в 5 т. Т. 1: Криминологическая кибербезопасность: Теоретические, правовые и технологические основы / под ред. С. Я. Лебедева. – М.: Проспект, 2021. – 288 с.; Джафарли В. Ф. Криминология кибербезопасности: в 5 т. Т. 2: Уголовно-правовое обеспечение криминологической кибербезопасности / под ред. С. Я. Лебедева. – М.: Проспект, 2021. – 280 с.; Джафарли В. Ф. Криминология кибербезопасности: в 5 т. Т. 3: Криминологические средства предупреждения преступности в сфере информационно-коммуникационных технологий / под ред. С. Я. Лебедева. – М.: Проспект, 2021. – 280 с.; Джафарли В. Ф. Криминология кибербезопасности: в 5 т. Т. 4: Формирование и развитие междисциплинарного правового ресурса обеспечения криминологической кибербезопасности / под ред. С. Я. Лебедева. – М.: Проспект, 2022. – 280 с.; Джафарли В. Ф. Криминология кибербезопасности: в 5 т. Т. 5: Криминологическая кибербезопасность: Перспективы развития / под ред. С. Я. Лебедева. – М.: Проспект, 2022. – 272 с.

2

На расширенном заседании коллегии МВД России 20 марта 2023 г. Президент РФ сообщил, что преступления в ИТ-сфере составили четверть от всех российских уголовных правонарушений в 2022 г., превысив полмиллиона. Специалисты Следственного комитета РФ подсчитали, что за 10 лет произошло более чем 50-кратное увеличение их числа. Из доклада Министерства внутренних дел РФ о состоянии преступности в стране в январе – мае 2023 г.: число преступлений с использованием информационно-телекоммуникационных технологий в России выросло на 27,5 % по сравнению с аналогичным периодом прошлого года. См.: Краткая характеристика состояния преступности в Российской Федерации за январь – июнь 2023 г. // URL: https://мвд. рф/reports/item/40116049/ (дата обращения: 08.08.2023).

3

См.: Пятый всадник: Генеральный секретарь ООН обновил список угроз человечеству и предложил пути их преодоления // URL: https://news.un.org/ru/story/2020/09/1386302 (дата обращения: 23.09.2020).

4

См.: Беккариа Ч. О преступлениях и наказаниях. – 1764 г.

5

«Что лучше: чтобы государя любили или чтобы его боялись. Говорят, что лучше всего, когда боятся и любят одновременно; однако любовь плохо уживается со страхом, поэтому если уж приходится выбирать, то надежнее выбрать страх». См.: Макиавелли Н. Государь // URL: https://eksmo.ru/interview/20-tsitat-iz-gosudarya-nikkolo-makiavelli-ID5829868/ (дата обращения: 03.01.2020).

6

«Они как те люди, которые думают, что будут счастливы, если переедут в другое место, а потом оказывается: куда бы ты ни поехал, ты берешь с собой себя». См.: Гейман Н. История с кладбищем // URL: https://livelib.ru/book/1001504334/quotes-istoriya-s-kladbischem-nil-gejman (дата обращения: 10.01.2020).

7

См.: Гражданская защита: Энциклопедия в 4 т. – Т. 1. А—И. – М.: ФГБУ ВНИИ ГОЧС (ФЦ), 2015.

8

См.: Колоткина О.А. Право личности на криминологическую безопасность: понятие, содержание, место в системе национальной безопасности Российской Федерации / О. А. Колоткина, И. А. Минникес, И. Д. Ягофарова // Всероссийский криминологический журнал. – 2018. – Т. 12. – № 4. – C. 497.

9

См.: Гражданская защита: Энциклопедия в 4 т. – Т. 1. А—И. – М.: ФГБУ ВНИИ ГОЧС (ФЦ), 2015.

10

См.: Закон РФ «О безопасности» от 5 марта 1992 г. № 2446-1 // URL: https://demo.consultant.ru/cgi/online.cgi?req=doc&ts=29718275806497555840904135&cacheid=FD2F340BCD1A47ADCF6B8C31711C936F&mode=splus&base=RZR&n=77922&rnd=35A6EFA0D81B0F57AA99DF61EDFD2A78#2m9crxgrm4a (дата обращения: 01.06.2022).

11

См.: Стратегия национальной безопасности Российской Федерации (утв. Указом Президента Российской Федерации от 31 декабря 2015 г. № 683) // URL: https://demo.consultant.ru/cgi/online.cgi?req=doc&ts=154560060105599943083929169&cacheid=DD706067C7BD1C8AA490D835F120D839&mode=splus&base=RZR&n=191669&rnd=35A6EFA0D81B0F57AA99DF61EDFD2A78#23w695qbqwg (дата обращения: 01.06.2022).

12

См.: Концепция общественной безопасности в Российской Федерации (утв. Президентом Российской Федерации 14 ноября 2013 № Пр-2685) // URL: http://www.consultant.ru (дата обращения: 01.06.2022).

13

См.: Бельков О. А. Понятийно-категориальный аппарат концепции национальной безопасности // Безопасность: информационный сборник Фонда национальной и международной безопасности. – 1994. – № 3. – С. 28, 91.

14

См.: Лебедев С. Я. Криминологическая безопасность в системе национальной безопасности России // Российский криминологический взгляд. – 2006. – № 3.

15

См.: Криминология / под ред. Н. Ф. Кузнецовой. – М., 1996. – С. 29.

16

См.: Шестаков Д. А. Криминология. Преступность как свойство общества. – СПб., 2001. – С. 147–148.

17

См.: Мацкевич И. М. Криминология: учебник для аспирантов. – М.: Норма, 2017. – С. 13–14.

18

См.: Федеральный закон от 28 декабря 2010 г. № 390-ФЗ (ред. от 5 октября 2015 г.) «О безопасности» // URL: http://www.consultant.ru/document/cons_doc_LAW_108546/ (дата обращения: 01.06.2022).

19

См.: Стратегия национальной безопасности Российской Федерации (утв. Указом Президента Российской Федерации от 2 июля 2021 г. № 400) // URL: http://www.kremlin.ru/acts/bank/47046 (дата обращения: 21.07.2021).

20

См.: Концепция общественной безопасности в Российской Федерации (утв. Президентом Российской Федерации 14 ноября 2013 г. № Пр-2685) // URL: http://www.consultant.ru (дата обращения: 01.07.2020).

21

См., например: Федеральные законы от 10 декабря 1995 г. № 196-ФЗ «О безопасности дорожного движения», от 9 февраля 2007 г. № 16-ФЗ «О транспортной безопасности», от 9 января 1996 г. № 3-ФЗ «О радиационной безопасности населения», от 2 января 2000 г. № 29-ФЗ «О качестве и безопасности пищевых продуктов», от 21 декабря 1994 г. № 69-ФЗ «О пожарной безопасности», от 3 апреля 1995 г. № 40-ФЗ «О Федеральной службе безопасности» // URL: http://www.consultant.ru (дата обращения: 01.07.2020).

22

См.: Федеральный закон от 26 июля 2017 г. № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации» // URL: https://demo.consultant.ru/cgi/online.cgi?req=doc&ts=39315509607609136121511151&cacheid=845E8DD7125813AC3A52B600B96E8F71&mode=splus&base=RZR&n=220885&rnd=35A6EFA0D81B0F57AA99DF61EDFD2A78#s78vphg5td (дата обращения: 01.07.2021).

23

См.: Федеральный закон от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации» // URL: http://www.consultant.ru/document/cons_doc_LAW_61798/c5051782233acca771e9adb35b47d3fb82c9ff1c/ (дата обращения: 01.07.2021).