Полная версия

Общая теория анонимных коммуникаций. Второе издание

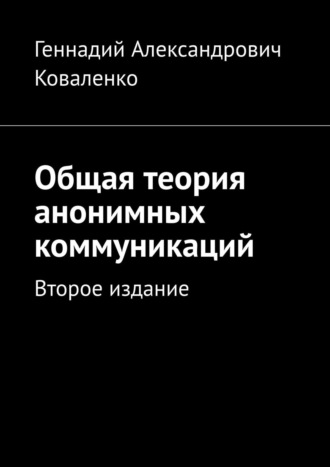

Рисунок 9. Становление одноранговой централизованной модели на примере перевода категории сервера в категорию ретранслятора

Становление одноранговой централизованной системы является следствием «переосмысления» многоранговой централизации, её отрицанием. Инвертируя способ взаимодействия между клиентом и сервером, данная модель делает последнего лишь держателем сети, придатком коммуникаций. В такой системе все пользователи становятся однородными и равноправными только за счёт отсутствия прав сервера, главной функцией которого в конечном счёте становится перенаправление информации между клиентами сети. Вследствие этого, сервера в одноранговой централизации лишаются дополнительных прав многоранговой архитектуры, лишаются быть полноценными посредниками между несколькими субъектами, тем самым и лишаются функций сохранения, обработки и выдачи получаемой информации. При поверхностном анализе централизация одноранговая как этап развития сетевых коммуникаций становится лишь упрощением централизации многоранговой. При более же углубленном анализе выявляется, что таковая модель способна не только дублировать сервера практически в неограниченном количестве (за счёт отсутствия какой бы то ни было логики, кроме ретрансляции), что частично отсылает нас к способу функционирования многоранговой распределённости, но также и расширяться извне, что присуще более одноранговым архитектурам. Таким образом, можно утверждать, что одноранговая централизация4 становится в некой степени альтернативным вектором развития многоранговой централизации.

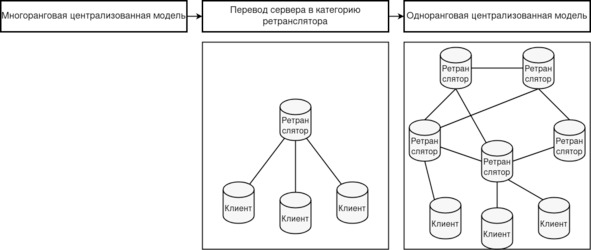

Рисунок 10. Развитие гибридной архитектуры на базе синтеза одноранговой централизованной и многоранговой распределённой моделей

Становление гибридной архитектуры проходит вследствие синтеза одноранговой централизации и многоранговой распределённости. С одной стороны, одноранговая централизация частично избавляет систему от ядра внутренней иерархии, разбавляя её внешними одноранговыми связями. С другой стороны, многоранговая распределённость преобразовывает примитивные редирект-функции, изменяя их форму дополнительными действиями, и тем самым сохраняет внешнюю иерархию между сервером-клиентом. Внешним противоречием гибридности, на первый взгляд, становится сильная схожесть либо с многоранговыми распределёнными моделями, либо с одноранговыми децентрализованными. В совокупности же гибридная архитектура представляет собой скорее переходное состояние, то есть фазу развития систем и их моделей, нежели собственное и статичное положение. И действительно, гибридная архитектура описывается как синтез одноранговой централизации с многоранговой распределённостью, являясь причиной их последующей негации, приводимой уже к определению децентрализованной модели одноранговой архитектуры, как единовременного отрицания одноранговой централизации и многоранговой распределённости, то есть отрицания гибридности. Именно поэтому гибридная архитектура на этапе своего становления имеет больше свойств, схожих с централизацией, где отличительной особенностью данной модели становится способность к единовременному внешнему (свойственно одноранговым архитектурам) и внутреннему (свойственно многоранговым архитектурам) масштабированию. В последующем, по мере своего развития, гибридность претерпевает ряд метаморфозов и становится в конечном счёте неотличимой (относительно некоторого множества субъектов) от децентрализованной модели. Это можно наблюдать на примере сетей Tor и Bitcoin, которые, являясь одновременно гибридными, представляют разнородный вид гибридности, где в одном случае Tor более приближен к распределённой модели многоранговой архитектуры (централизованной модели гибридности), а Bitcoin к децентрализованной модели одноранговой архитектуры (децентрализованной модели гибридности).

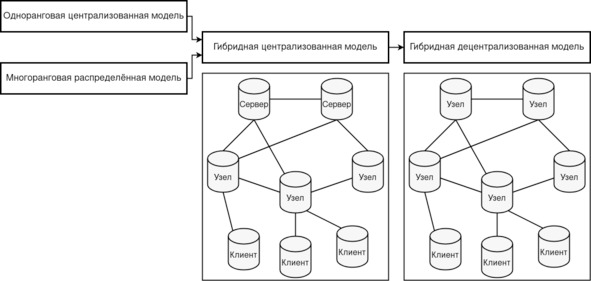

Рисунок 11. Развитие одноранговой децентрализованной модели на примере дальнейшей эволюции в лице распределённой модели

Становление одноранговой (финальной) децентрализованной системы не является прямым следствием развития централизованной модели. Централизация одноранговая по историческим причинам способствовала инициализации децентрализованной философии, но не за счёт последовательных этапов улучшения, а за счёт фактора нежизнеспособности, слабости в «сожительстве» с многоранговой системой [28] в начальной фазе своего существования. Последняя в буквальном смысле «поглотила» примитивную одноранговую централизацию, прервала этап её эволюции, привела к концентрированному методу выстраивания связей и иерархическому способу существования системы. Таким образом, децентрализованная модель должна была стать более качественным выражением и проявлением одноранговой архитектуры, чем централизованная. Итогом такого процесса стало объединение клиентской составляющей с серверной частью, породив тем самым узлы связи как отдельные сетевые единицы коммуникации, возникшие из эволюции гибридных архитектур. Частным случаем продолжительного развития одноранговой децентрализации является становление распределённой системы как следствия нарастающей концентрации линий связи со стороны децентрализованной модели, претерпевающей этапы «коррозии» централизацией и приводимой к возникновению «узких» мест среди нескольких сетевых множеств. Противоречием децентрализованных моделей является их постоянное движение к сосредоточению соединений, от хаотичности к порядку, от безопасности к отказоустойчивости, – таковыми становятся основные векторы регресса децентрализации, основанные на выборе наиболее стабильных узлов. Решением становится иная и более качественная концентрация линий связи, основанная на объединении узлов посредством многочисленных соединений, в противовес единому центру коммуникаций, и, как следствие, фактор стабильности возобновляется, но в уже количественном выражении узлов.

2.3. Замкнутость моделей

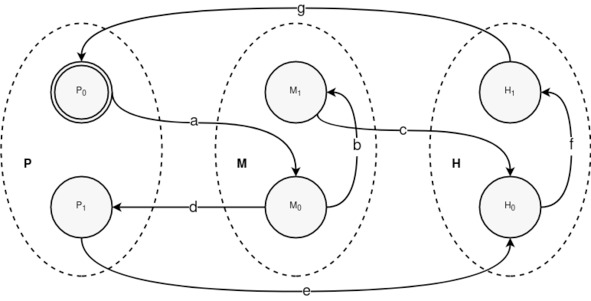

Метаморфозы сетевых моделей кратко представляются через призму детерминированного конечного автомата, изображённого на Рисунке 12, состояния которого изменяются по мере исторической на то необходимости и направленности. Так, например, действия (a, d, g) можно рассматривать как необходимость в переосмыслении, во внешнем отрицании, (b, f) – необходимость в развитии, во внутреннем отрицании, (c+e) – необходимость в объединении, в синтезе отрицаний. Из всего вышеприведённого возможно составить выражения, относящиеся к развитию каждой определённой модели, где многоранговая централизация = (a), многоранговая распределённость = (ab), одноранговая централизация = (ad), гибридная централизация = (abc+ade), гибридная децентрализация = (abc+ade) (f) и в конечном итоге одноранговая децентрализация = (abc+ade) (fg).

Рисунок 12. Конечный автомат развития сетевых архитектур посредством движения их моделей, где {P, M, H} – сетевые архитектуры: P – одноранговая, M – многоранговая, H – гибридная

На основе этого стоит отметить, что развитие децентрализованной модели не является примитивно однородным, как это может показаться на первый взгляд, потому как таковая система в своём историческом понимании приобретает двойственное значение. С одной стороны, децентрализация становится первичной формой сетевых коммуникаций, инициализацией и точкой отчёта всех последующих архитектурных решений. С другой стороны, децентрализация посредством этапов отрицаний и снятия начинает быть более совершенной формой и в конечном счёте выражением финализации форм движения сетевых архитектур. Таким образом, по исторически закономерным причинам, первичная децентрализация вырождается только в многоранговую централизацию, а конечная её форма – в более высокую стадию децентрализации. В итоге децентрализация становится замыканием всего сетевого развития, одновременно являясь его началом и финалом.

3. Определение скрытых систем

Скрытые системы представляют собой общий и обширный класс сетевых коммуникаций, способных поддерживать анонимность субъектов и безопасность передаваемых объектов. В определённой степени таковые системы могут быть нацелены на безопасность передаваемых объектов в степени большей, отодвигая анонимность на второй план, либо наоборот, делая систему анонимной, но полноценно не заботясь о безопасности объекта после получения точкой назначения. Но так или иначе, в любом из представленных случаев таковые системы полноценно никогда не исключают свои второстепенные качества, что даёт возможность определённых комбинаций. При данных композициях сочетаются свойства и безопасности, и анонимности, что делает таковые системы полными. Полные скрытые системы, в свою очередь, являются решением основной проблематики данной работы.

3.1. Анонимные сети

Скрытые, тёмные, анонимные сети – есть сети, соединяющие и объединяющие маршрутизацию вместе с шифрованием. Маршрутизация обеспечивает критерий анонимности, направленный на субъекта, субъектов или их связь, шифрование – критерий конфиденциальности с опциональной целостностью и аутентификацией, направленный на объект. Без маршрутизации легко определяются отправитель/получатель, без шифрования легко определяется передаваемое сообщение и/или его состояние по ходу факта передачи [4, с. 912]. Таким образом, только в совокупности этих двух свойств сеть может являться или оставаться скрытой [29], [30].

В современном мире большинство скрытых сетей представляют оверлейные соединения, иными словами, соединения, которые основаны на уже существующей сети (например, сети Интернет). Но так или иначе, это не говорит, что скрытые сети не могут существовать сами по себе и быть однородной структурой, т. к. первоначальная архитектура может быть изначально нацелена на анонимность и безопасность, как, например, это описано в проекте NETSUKUKU [31]. Именно по историческим причинам современные скрытые сети имеют оверлейные уровни безопасности.

Любая анонимная сеть основывается либо на одноранговой (ризоморфной), либо на гибридной (комбинированной) архитектуре сети, исключая при этом многоранговую (иерархическую). Последняя архитектура является прямым отрицанием анонимности, направленным на её подавление посредством концентрации линий связи. Гибридная же архитектура совмещает в себе некоторые свойства многоранговой и одноранговой архитектур для большей эффективности в передаче информации, жертвуя при этом некоторыми моделями угроз.

По скорости и способу распространения информации выделяют два вида анонимных сетей – с низкими и высокими задержками [32]. Системы с низкими задержками ставят в качестве базовой необходимости скорость, эффективность транспортирования информации между истинными её субъектами, при этом уровень анонимности таковых сетей недостаточен для противодействия атакам со стороны внешних глобальных наблюдателей (как доказательство фактора существования сильной анонимности). Системы с высокими задержками ставят в качестве базовой необходимости высокий уровень анонимности, в том числе и направленный на противодействие глобальным наблюдателям, но при этом скорость передачи становится в таковых сетях самым главным недостатком. Из вышеописанного следует классическая проблема проектирования безопасных систем – выбор компромисса между производительностью и безопасностью. В качестве примеров систем с низкими задержками выделяют Tor, I2P, Tarzan и т. д., а с высокими задержками – Mixminion, Herbivore, Dissent и т. п.

Маршрутизация в анонимных сетях не является примитивной и ставит эффективность распространения объектов опциональным параметром (низкие/высокие задержки), потому как главной целью становится создание запутывающего алгоритма (анонимизатора), который приводил бы к трудоёмкости анализа истинного пути от точки отправления до точки назначения. Производительность, эффективность «чистой» маршрутизации теряется, заменяясь особенностью алгоритма. В таких условиях сами скрытые сети становятся медленными и сложными в применении (в том числе и с низкими задержками), что также частично или полноценно отодвигает их прикладное и повседневное использование в настоящее время.

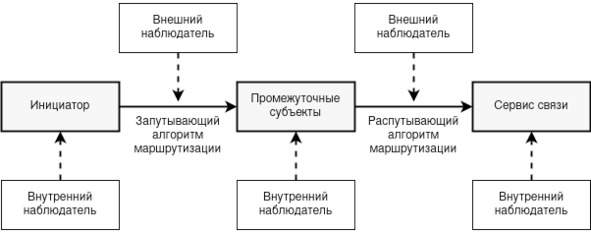

Рисунок 13. Внешние и внутренние наблюдатели (атакующие) в критериях запутывающего алгоритма маршрутизации

Запутывающий алгоритм определяется дополнительной нагрузкой к нагрузке распространения/транспортирования информации относительно базового алгоритма маршрутизации. В отличие от основной нагрузки базового алгоритма, стремящегося наиболее быстро и/или доказуемо передать информацию от одной точки к другой (или ко множеству других), дополнительная нагрузка сводится, в той или иной мере, к отрицанию базовой, ухудшая её скорость и/или корректность доставки с целью сопутствующего ухудшения внешнего и/или внутреннего анализа: либо связей между точками, либо непосредственно их активности.

В задачах такого типа маршрутизации лежат модели угроз, в которых учитываются возможности атакующих. Главным антагонистом в подобных условиях становится государство как внешний глобальный наблюдатель, способный просматривать в широком масштабе распространение объектов по сети. В таком случае алгоритм маршрутизации должен уметь запутывать внешнего противника, не предоставлять возможности выявлять закономерности отправления, получения запросов и ответов участниками анонимной сети. Другими и не менее серьёзными противниками являются внутренние атакующие, когда сами её же участники становятся отрицанием системы, её разложением. Предполагается, что внешние наблюдатели, помимо анализа трафика сети, способны также блокировать работающие узлы в системе, тем самым рассматривая их уникальные комбинации и паттерны поведения. Внутренние же наблюдатели способны наполнять сеть кооперируемыми узлами и совершать, помимо маршрутизации, также дополнительные действия, как отправление и получение информации. Наблюдатели без дополнительных функций называются пассивными атакующими, в противном случае – активными. В таких реалиях алгоритм маршрутизации должен отстранять буквально каждого субъекта (отправителя, получателя и промежуточного) от полноценного анализа принимаемой и отправляемой информации.

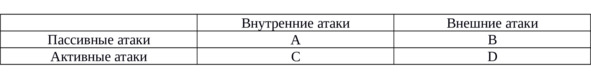

Таблица 1. Пассивные/Активные и Внутренние/Внешние нападения как множества векторов, направленных на анонимные сети

В своей совокупности, в синтезе, сговоре внешних и внутренних атакующих способны проявляться атаки, которые ранее были бы невозможны по отдельности. Абстрагировано, основные методы нападений, как множества, можно изобразить в виде Таблицы 1. При этом из определения активных атак выясняется, что таковые являются надмножеством пассивных, то есть A ∈ C и B ∈ D. Также внешние атаки условно можно разделить на две составляющие, два подмножества: {B1, B2} и {D1, D2}, где множество {B2, D2} является представлением внешних атак с глобальным наблюдателем, а {B1, D1} следовательно без него = {B \ B2, D \ D2

Конец ознакомительного фрагмента.

Текст предоставлен ООО «Литрес».

Прочитайте эту книгу целиком, купив полную легальную версию на Литрес.

Безопасно оплатить книгу можно банковской картой Visa, MasterCard, Maestro, со счета мобильного телефона, с платежного терминала, в салоне МТС или Связной, через PayPal, WebMoney, Яндекс.Деньги, QIWI Кошелек, бонусными картами или другим удобным Вам способом.

Примечания

1

Скрытые системы – множество сетевых технологий, направленных на обеспечение и поддержание приемлемого уровня анонимности конечных субъектов (отправителя и получателя) в совокупности с безопасностью объектов (информацией). При этом анонимность и безопасность могут реализовываться в разной степени, что делает класс таких систем достаточно обширным. К системам подобного рода относятся анонимные сети и клиент-безопасные приложения.

2

Проблема доверия – невозможность построения безопасной, монолитной и саморасширяющейся системы, основанной полностью на криптографических алгоритмах для конечных субъектов, без использования промежуточных узлов, удостоверяющих идентификацию абонентов, либо без сторонних каналов связи с заранее установленным доверием. Задача возникает на фоне сложности передачи публичных ключей. В децентрализованных ризоморфных системах данная проблема куда более значима, т. к. оставляет лишь метод использования сторонних каналов связи, то есть прямого доверия, через которое уже может образовываться сеть доверия.

3

Мощность доверия – количество узлов, участвующих в хранении или передаче информации, представленной дли них в открытом описании. Иными словами, такие узлы способны читать, подменять и видоизменять информацию, т. к. для них она находится в предельно чистом, прозрачном, транспарентном состоянии. Чем больше мощность доверия, тем выше предполагаемый шанс компрометации отдельных узлов, а, следовательно, и хранимой на них информации. Принято считать одним из узлов получателя. Таким образом, нулевая мощность доверия |T| = 0 будет возникать лишь в моменты отсутствия каких-либо связей и соединений. Если |T| = 1, это говорит о том, что связь защищена, иными словами, никто кроме отправителя и получателя информацией не владеют. Во всех других случаях |T|> 1, что говорит о групповой связи (то есть о существовании нескольких получателей), либо о промежуточных узлах, способных читать информацию в открытом виде.

4

Одноранговая централизованная модель в своём финальном проявлении является достаточно отказоустойчивой системой, потому как позволяет ретрансляторам расширяться извне, тем самым ликвидируя потенциальную зависимость и уязвимость от многоранговых систем. Во внутреннем своём содержании финальная одноранговая централизация уже содержит зачаток образования финальной децентрализации, вобрав в себя децентрализацию бесправных ретрансляторов. Примером начальной формы одноранговой централизации может являться сеть Napster, а примерами финальной формы могут выступать такие системы, как протокол BitTorrent, в котором под ретрансляторами понимаются трекеры, а также сеть Gnutella2, где под ретрансляторами понимаются хабы (в терминологии данных сетей).